Was ist Forescout eyeSegment?

eyeSegment beschleunigt die Zero-Trust-Segmentierung

Vereinfachen Sie den Entwurf, die Planung und den Einsatz einer unterbrechungsfreien, dynamischen Segmentierung in Ihrem digitalen Umfeld, um Ihre Angriffsfläche und Ihr regulatorisches Risiko zu reduzieren.

Wie hilft Forescout eyeSegment Ihrer Organisation?

Das eyeSegment-Modul von Forescout ermöglicht die Segmentierung in Ihrem gesamten Unternehmen, und unterstützt Sie somit, Ihre Multi-Domain- und Multi-Nutzungsfälle zu adressieren und hilft bei der Erfüllung von Compliance-, gesetzlichen oder internen Anforderungen. Beseitigen Sie Durchsetzungssilos und eine uneinheitliche Richtliniendurchsetzung, indem Sie den Datenverkehr in Echtzeit visualisieren, Richtlinien vereinheitlichen und Abhilfemaßnahmen orchestrieren.

Kontinuierliche Überwachung

Verfügen Sie über einen vollständigen Überblick über den aktuellen Zustand und die Reinheit segmentierter Umgebungen mit einer einheitlichen Richtlinienebene für die Segmentierung über verschiedene Richtlinien-Durchsetzungspunkte und Netzwerkdomänen hinweg.

Beschleunigung von Zero Trust-Initiativen

Erstellen Sie schnell und effizient neue Zonen und Gruppen, isolieren oder blockieren Sie unsicheren und unerwünschten Netzwerkverkehr und koordinieren Sie Kontrollen über Richtlinien-Durchsetzungspunkte und Netzwerk-Domänen hinweg, um Zero Trust mit vollem Vertrauen zu implementieren.

Minimieren von Geschäftsunterbrechungen

Simulieren Sie aktualisierte oder vorgeschlagene Richtlinien mit Live-Datenverkehr, um reale Auswirkungen auf Produktionsumgebungen zu erkennen vor der Aktivierung.

Verbesserung der betrieblichen Effizienz

Reduzieren Sie die betriebliche Komplexität und die Kosten durch vereinfachte Richtlinienentwicklung, Validierung und Behebung von Anomalien.

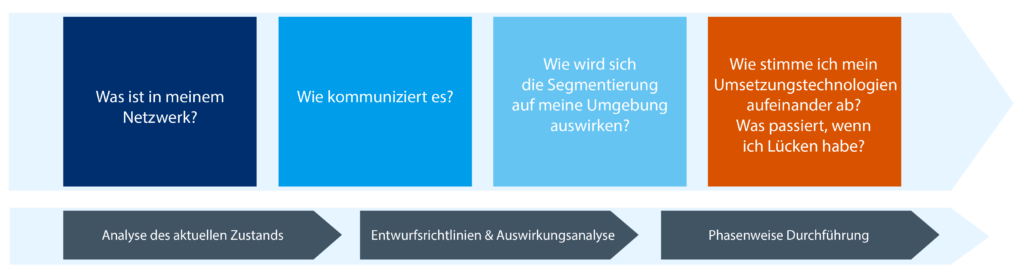

Wie funktioniert Forescout eyeSegment?

Die Forescout-Plattform bietet Ihnen die Möglichkeit, Segmentierungsreinheit zu gewährleisten, einheitliche Richtlinien zu erstellen, die betriebliche Komplexität zu reduzieren und die Durchsetzung zu automatisieren. Dies vereinfacht Ihren Weg, indem es einen logischen Pfad zur erfolgreichen Implementierung einer Segmentierungsstrategie bietet.

Weitere Forescout Produkte:

Risiko- & Expositions-Management

Identifizierung, Quantifizierung und Proritisierung von Cybersicherheitsrisiken und Compliance

Netzwerk Sicherheit

Bewertung, Segmentierung und Durchsetzung mit proaktiven und reaktiven Maßnahmen

Erkennung & Abwehr von Bedrohungen

Erkennung, Untersuchung und Abwehr von echten Bedrohungen und Störungen

Forescout Themen-Bibliothek

Zur Zeit sind leider keine Themen vorhanden.